Czy VPN może ukryć Cię przed dostawcą Internetu? Oto co mogą zobaczyć

Kiedy łączysz się z Internetem, zawsze jest ktoś, kto stoi między Tobą a wszystkim, do czego masz dostęp online (ISP). Niezależnie od tego, czy jest to sieć komórkowa, firma kablowa, czy dostawca usług szerokopasmowych, Twój dostawca usług internetowych jest bramą, przez którą przepływa cała Twoja aktywność internetowa.

Nie chodzi tylko o dostarczanie danych; są właścicielami infrastruktury, obsługują ruch, a w wielu przypadkach zapewniają dodatkowe usługi, takie jak poczta e-mail, hosting domen i przechowywanie w chmurze.

Większość ludzi nie myśli zbyt wiele o swoim dostawcy usług internetowych po skonfigurowaniu i uruchomieniu Wi-Fi. Biorąc jednak pod uwagę, że praktycznie cała aktywność online przechodzi przez ich systemy, rodzi się krytyczne pytanie: pojawia się kluczowe pytanie: co dokładnie widzi Twój dostawca usług internetowych i co się dzieje z tą widocznością, gdy korzystasz z VPN?

Ten przewodnik wyjaśnia, co dostawcy usług internetowych mogą zwykle zobaczyć bez VPN, w jaki sposób VPN zmieniają obraz oraz czy Twój dostawca usług internetowych może wykryć lub zakłócić korzystanie z VPN. Żadnych spekulacji; po prostu jasne, rzeczowe odpowiedzi oparte na tym, jak działają dostawcy usług internetowych i z jakich narzędzi korzystają.

Co Twój dostawca usług internetowych może zobaczyć, jeśli nie korzystasz z VPN?

Twój dostawca usług internetowych jest pośrednikiem w prawie wszystkim, co robisz online. Każda odwiedzana strona internetowa, każdy streamowany film lub otwierana aplikacja przechodzi przez ich systemy i jeśli nie korzystasz z VPN, mogą zobaczyć więcej niż się spodziewasz na temat Twojej aktywności.

Zacznijmy od pozytywów: nowoczesne standardy szyfrowania w ostatnich latach znacznie poprawiły sytuację w zakresie prywatności zwykłych użytkowników Internetu, dzięki czemu wyszukiwane hasła oraz zawartość przesyłanych i pobieranych plików są ukryte przed dostawcą usług internetowych, przynajmniej dzięki protokołowi HTTPS lub nawet nowszym i jeszcze bezpieczniejszym technologiom, takim jak DNS-over-HTTPS (DoH), które zostały wprowadzone jako ustawienia domyślne w przeglądarkach Firefox i Chrome w 2020 roku.

Jednak wyszukiwane hasła i przesyłane/pobierane pliki nie są jedynymi informacjami, które wymagają ochrony. Bez VPN Twój dostawca usług internetowych nadal widzi:

- Niektóre strony internetowe, które odwiedzasz

- Aplikacje, z których korzystasz

- Metadane

Przyjrzyjmy się każdej z tych kategorii.

Odwiedzane strony internetowe (ruch w przeglądarce)

W wielu przypadkach Twój dostawca usług internetowych może zobaczyć odwiedzaną stronę internetową. Oto jak i kiedy dochodzi do wycieków.

Za każdym razem, gdy wpisujesz adres internetowy w przeglądarce, przed wyświetleniem żądanej strony internetowej (nawet jeśli trwa to tylko kilka milisekund) zachodzi wieloetapowy proces.

Pierwsza część tego procesu nazywa się rozpoznawaniem DNS. Rozpoznawanie DNS (Domain Name System) jest jak wyszukiwanie numeru telefonu w katalogu. Po wprowadzeniu adresu URL (takiego jak www.example.com) urządzenie musi znaleźć odpowiedni adres IP serwera hostującego tę witrynę, aby wiedziało, gdzie wysłać żądanie. Takie wyszukiwanie zwykle odbywa się poprzez wysłanie zapytania DNS do serwera DNS. O ile urządzenie lub przeglądarka nie zostały skonfigurowane inaczej, serwer ten jest dostarczany przez dostawcę usług internetowych.

Jeśli DNS-over-HTTPS nie jest używany, zapytanie jest wysyłane zwykłym tekstem, a Twój dostawca usług internetowych może zobaczyć każdą nazwę domeny, którą wyszukujesz, nawet jeśli reszta ruchu jest zaszyfrowana. (Dla jasności, nie widzą dokładnie stron, które odwiedzasz (takich jak example.com/sensitive-topic), ale widzą domenę (example.com). Już samo to może wiele powiedzieć o Twoich zainteresowaniach, nawykach lub zamiarach.)

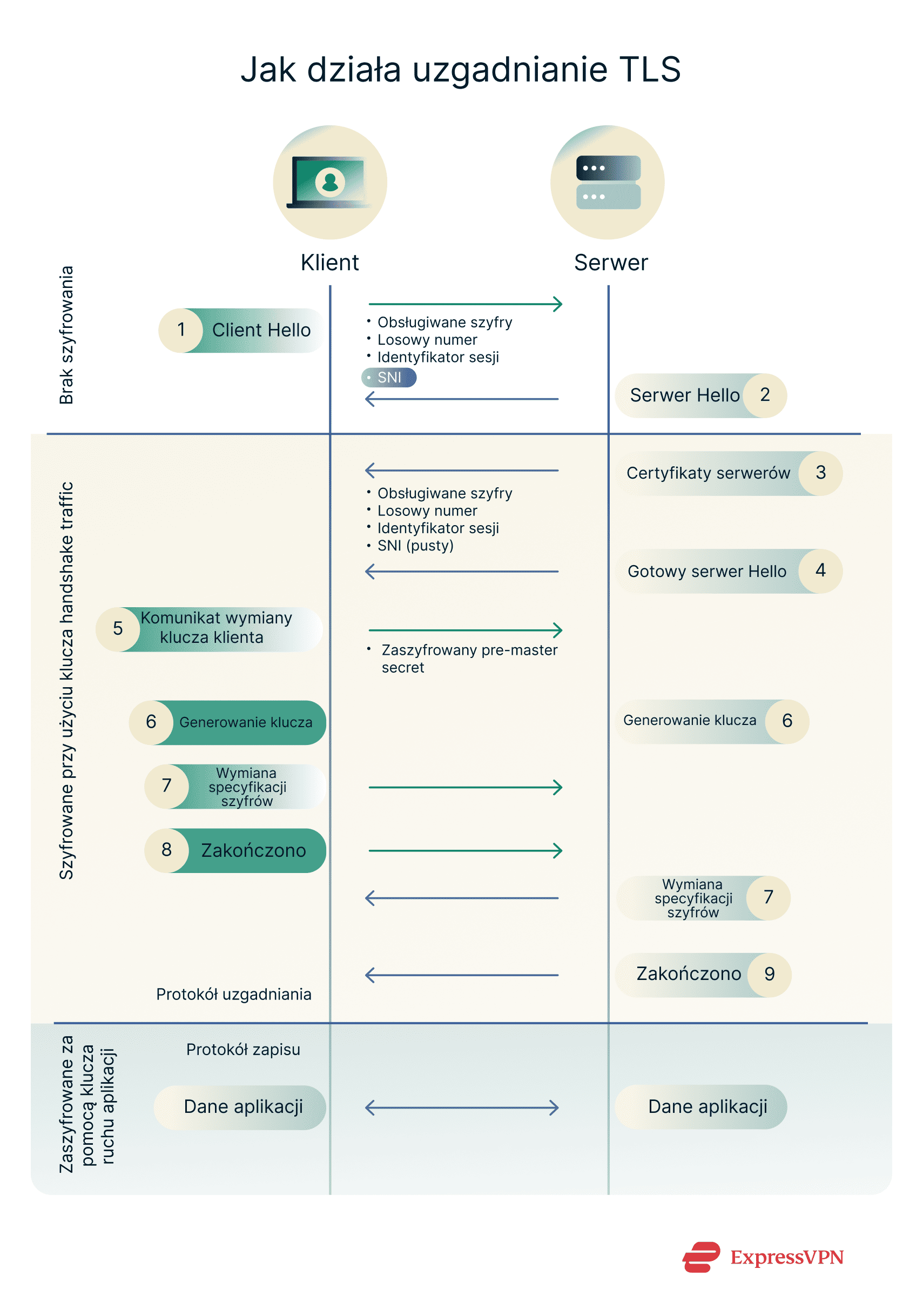

Ale to nie jedyny sposób, w jaki zapytanie DNS może wyciekać. Po rozpoznaniu DNS Twoje urządzenie zna teraz adres IP serwera, który hostuje witrynę, którą chcesz odwiedzić. Używa tego adresu IP do nawiązania połączenia z serwerem. Jeśli witryna korzysta z protokołu HTTPS (co robi większość nowoczesnych witryn), następnym krokiem jest skonfigurowanie bezpiecznego połączenia za pomocą tak zwanego uzgadniania TLS. (Jeśli używa tylko http, sprawa jest znacznie gorsza dla Twojej prywatności, ale jest to rzadkie, a przeglądarka wyświetli odpowiedni komunikat).

Ważne jest, aby wiedzieć, że chociaż uzgadnianie TLS ostatecznie doprowadzi do ustanowienia bezpiecznego połączenia, jego pierwsza część jest niezaszyfrowana. O ile witryna nie korzysta z funkcji Encrypted Client Hello (a wiele witryn tego nie robi), jest to kolejny punkt w całym procesie, w którym nazwa domeny, do której próbujesz dotrzeć, może wycieknąć (przeglądarka wysyła ją na serwer jako zwykły tekst).

Podsumowując: o ile Twoja przeglądarka obsługuje protokół DoH (co jest prawdopodobne), a strona internetowa, którą chcesz odwiedzić, korzysta z protokołu Encrypted Client Hello (co jest mniej prawdopodobne, trudne i niepraktyczne do sprawdzenia dla każdej strony internetowej), Twój dostawca usług internetowych będzie mógł zobaczyć, które domeny odwiedzasz.

Aplikacje, z których korzystasz (ruch bezpośredni)

Z aplikacjami sytuacja jest jeszcze gorsza. Za każdym razem, gdy korzystasz z aplikacji lub na przykład grasz w grę online, dostawca usług internetowych zobaczy adres IP serwera, z którym się łączysz, i będzie mógł określić, z której usługi korzystasz i kto jest jego właścicielem.

Chociaż dotyczy to również odwiedzanych witryn, jest to szczególnie problematyczne w przypadku aplikacji, ponieważ adresy IP aplikacji często ujawniają więcej informacji niż adresy IP stron internetowych. Wynika to z następujących względów:

- Rzadziej są one udostępniane.

- Często odpowiadają one konkretnym, markowym usługom.

- Ruch aplikacji działa nieprzerwanie w tle, dodając sygnały behawioralne.

Jednak w przypadku usług VPN Twój dostawca usług internetowych nie zobaczy żadnego serwera, z którym się łączysz, a zamiast tego zobaczy, że wszystkie Twoje połączenia są kierowane na ten sam serwer: serwer VPN.

Metadane

Metadane (takie jak znaczniki czasu i czasy trwania sesji) to kolejna rzecz, którą Twój dostawca usług internetowych będzie mógł zobaczyć, jeśli nie korzystasz z VPN. Może to zabrzmieć stosunkowo nieszkodliwie, ale w rzeczywistości jest zupełnie inaczej.

Metadane gromadzone przez dostawców usług internetowych mogą potencjalnie obejmować:

- Sprzedane

- Skradzione

- Wyciek

- Przejęte przez władze

Na przykład w USA dostawcy usług internetowych mogą sprzedawać historię przeglądania, o ile nie jest ona bezpośrednio powiązana z Twoim imieniem i nazwiskiem. A usunięcie anonimowości tych danych jest często znacznie łatwiejsze, niż mogłoby się wydawać.

Przy wystarczających zasobach (w ilości, która nie jest nieuzasadniona dla dostawcy usług internetowych lub podmiotu rządowego) gromadzenie metadanych otwiera również pole do ataków korelacyjnych. Celem tego ataku nie jest odszyfrowanie ruchu internetowego, ale użycie znaczników czasu i rozmiaru ruchu do deanonimizacji użytkownika.

Co to oznacza w praktyce? Załóżmy, że mieszkasz poza USA. Robisz anonimowy komentarz na Reddicie lub Twitterze (amerykańskie firmy z serwerami w USA), który nie podoba się Twojemu rządowi. W zależności od sytuacji, Twitter lub Reddit mogą nie odpowiedzieć na żądanie rządu, lub organów ścigania (ogólnie rzecz biorąc, platformy odrzucają to żądanie, jeśli nie narusza ono żadnych zasad obowiązujących w ich jurysdykcji).

Jednak Twój dostawca usług internetowych, który ma wszystkie te cenne metadane, jest zawsze zarejestrowany w Twoim kraju, dzięki czemu Twój rząd może pozwać go do sądu i wygrać sprawę. W wielu krajach dostawcy usług internetowych są również spółkami państwowymi lub kontrolowanymi przez rząd, co potencjalnie skraca drogę do metadanych. A kiedy rząd otrzyma wszystkie metadane zebrane przez dostawcę usług internetowych, będzie mógł dokładnie określić czas publikacji postu i w miarę dokładnie oszacować wielkość ruchu w tym przedziale czasowym. Dzięki dostępowi do wszystkich logów metadanych wszystkich mieszkańców kraju, rząd może je wykorzystać do systematycznego zawężania poszukiwań do konkretnej osoby.

Jak VPN zmienia to, co widzi Twój dostawca usług internetowych

Korzystanie z VPN zmienia sposób, w jaki Twoje dane przemieszczają się w Internecie. Zamiast łączyć się bezpośrednio ze stronami internetowymi i usługami, Twój ruch jest szyfrowany i przesyłany przez bezpieczny tunel do zdalnego serwera. Stamtąd dociera do miejsca docelowego.

To szyfrowanie blokuje osobom postronnym, w tym dostawcy usług internetowych, dostęp do tego, co robisz. Witryny, które odwiedzasz, nie są już widoczne; tylko serwer VPN, z którym się łączysz. A metadane czasu i natężenia ruchu są mniej precyzyjne.

| Bez VPN | Z VPN |

| Strony internetowe, które odwiedzasz, mogą być widoczne dla dostawcy usług internetowych | Strony internetowe, które odwiedzasz są maskowane |

| Aplikacje, z których korzystasz, są widoczne dla dostawcy usług internetowych | Aplikacje, których używasz, są maskowane |

| Dostawca usług internetowych może zobaczyć i zebrać Twoje metadane | Dostępne metadane stają się mniej precyzyjne |

Ale nie wszystko jest niewidzialne. Twój adres IP pozostanie widoczny dla dostawcy usług internetowych (a zatem Twoja lokalizacja). Niektóre szczegóły techniczne dotyczące połączenia mogą być również widoczne, a w większości przypadków dostawca usług internetowych będzie wiedział, że korzystasz z VPN.

Dlaczego warto ukrywać swoje dane przed dostawcami usług internetowych?

Dostawcy Internetu mają dostęp do całej Twojej aktywności online, chyba że podejmiesz kroki w celu jej ochrony. Ten dostęp może być używany w sposób, który wpływa na szybkość, prywatność i swobodę przeglądania.

- Ograniczanie przepustowości: niektórzy dostawcy usług internetowych mogą spowolnić połączenie w zależności od tego, co robisz online. Na przykład mogą zmniejszać prędkości podczas przesyłania strumieniowego wideo lub dużych pobrań. Może się to zdarzyć, nawet jeśli mieścisz się w limitach danych planu, zwłaszcza w godzinach szczytu. Dowiedz się, jak VPN może pomóc w zapobieganiu ograniczaniu przepustowości w oparciu o treści.

- Sprzedaż danych: jak wspomniano, w wielu krajach dostawcy usług internetowych mogą prawnie gromadzić i sprzedawać szczegóły dotyczące Twojej aktywności online. Może to obejmować strony internetowe, które odwiedzasz, wyszukiwania i częstotliwość nawiązywania połączeń. Wszystkie te informacje są cenne dla reklamodawców.

- Cenzura: w niektórych częściach świata dostawcy Internetu mogą blokować dostęp do niektórych stron internetowych lub usług ze względu na przepisy rządowe, lub własną politykę.

Ostatnie zmiany w zasadach neutralności sieci w USA mogą mieć wpływ na to, jak dużą kontrolę nad połączeniem mają dostawcy usług internetowych. Poznaj koncepcję neutralności sieci i dlaczego ma ona znaczenie dla Twojej prywatności i prędkości usługi.

Skąd dostawca usług internetowych wie, że korzystasz z VPN?

Dostawca usług internetowych zwykle rozpoznaje korzystanie z VPN na podstawie określonych wzorców ruchu. Typowymi sygnałami są zaszyfrowane dane, niestandardowe porty i znane adresy IP serwerów VPN. Niektórzy dostawcy usług internetowych mogą korzystać z głębokiej inspekcji pakietów, aby potwierdzić, że VPN jest w użyciu, ale nadal nie mogą uzyskać dostępu do treści lub celu Twojej aktywności.

Adresy IP i porty VPN

Kiedy łączysz się z VPN, dostawca usług internetowych widzi, że Twój ruch jest wysyłany na zewnętrzny adres IP, który nie jest częścią jego sieci. Jeśli ten adres IP należy do znanego dostawcy VPN, może to potwierdzać, że korzystasz z VPN.

Protokoły VPN często używają określonych portów do nawiązania połączenia. Na przykład niektóre używają portu 1194 dla OpenVPN lub 51820 dla WireGuard. Jeśli dostawca usług internetowych monitoruje te porty, może wykryć użycie protokołu VPN, choć nadal nie widzi treści ruchu.

Te szczegóły, adres IP i port, są widoczne, ponieważ połączenie internetowe rozpoczyna się od dostawcy usług internetowych. Ale to, co dzieje się po tym, jak dane dotrą do serwera VPN, pozostaje ukryte. Dostawca usług internetowych nie może wyśledzić, dokąd ruch jest kierowany.

Głęboka inspekcja pakietów (DPI)

Niektórzy dostawcy usług internetowych używają techniki zwanej głęboką inspekcją pakietów do analizy ruchu poza podstawowymi nagłówkami. Zamiast po prostu widzieć, dokąd idą dane, DPI przygląda się strukturze samych pakietów danych.

Chociaż zawartość ruchu VPN jest zaszyfrowana i nieczytelna, DPI może czasami wykryć, że VPN jest używany, identyfikując wzorce związane z określonymi protokołami. Na przykład sposób grupowania pakietów, ich rozmiar i czas przesyłania mogą różnić się od typowego przeglądania stron internetowych.

DPI nie ujawnia, jakie witryny odwiedzasz ani jakie dane są wysyłane. Pozwala tylko dostawcy usług internetowych rozpoznać, że ruch pasuje do profilu połączenia VPN.

Czy dostawcy usług internetowych zwracają uwagę na to, czy korzystasz z VPN?

Jak widzieliśmy powyżej, dostawcy usług internetowych zazwyczaj mogą wykryć, że korzystasz z VPN, na podstawie takich oznak, jak szyfrowany ruch i adres IP, z którym się łączysz, ale to, czy będą się tym przejmować, zależy od kontekstu.

W regionach, w których obowiązują surowe przepisy dotyczące Internetu, dostawcy usług internetowych mogą być zobowiązani do monitorowania lub ograniczania korzystania z VPN, ponieważ może to kolidować z obowiązkowym śledzeniem lub kontrolą treści. Podobnie administratorzy sieci mogą dławić lub ograniczać VPN w sieciach organizacyjnych w celu egzekwowania zasad wewnętrznych.

Niektórzy dostawcy usług internetowych gromadzą dane użytkowników w celu zarabiania, więc mogą postrzegać korzystanie z VPN jako barierę dla swojego modelu biznesowego.

Alternatywy dla sieci VPN, które ukryją Cię przed dostawcami usług internetowych

Niektóre narzędzia poza VPN mogą również pomóc uniemożliwić dostawcy usług internetowych zobaczenie Twojej aktywności online. Każde z nich ma swoje mocne strony i ograniczenia pod względem użyteczności, niezawodności i anonimowości.

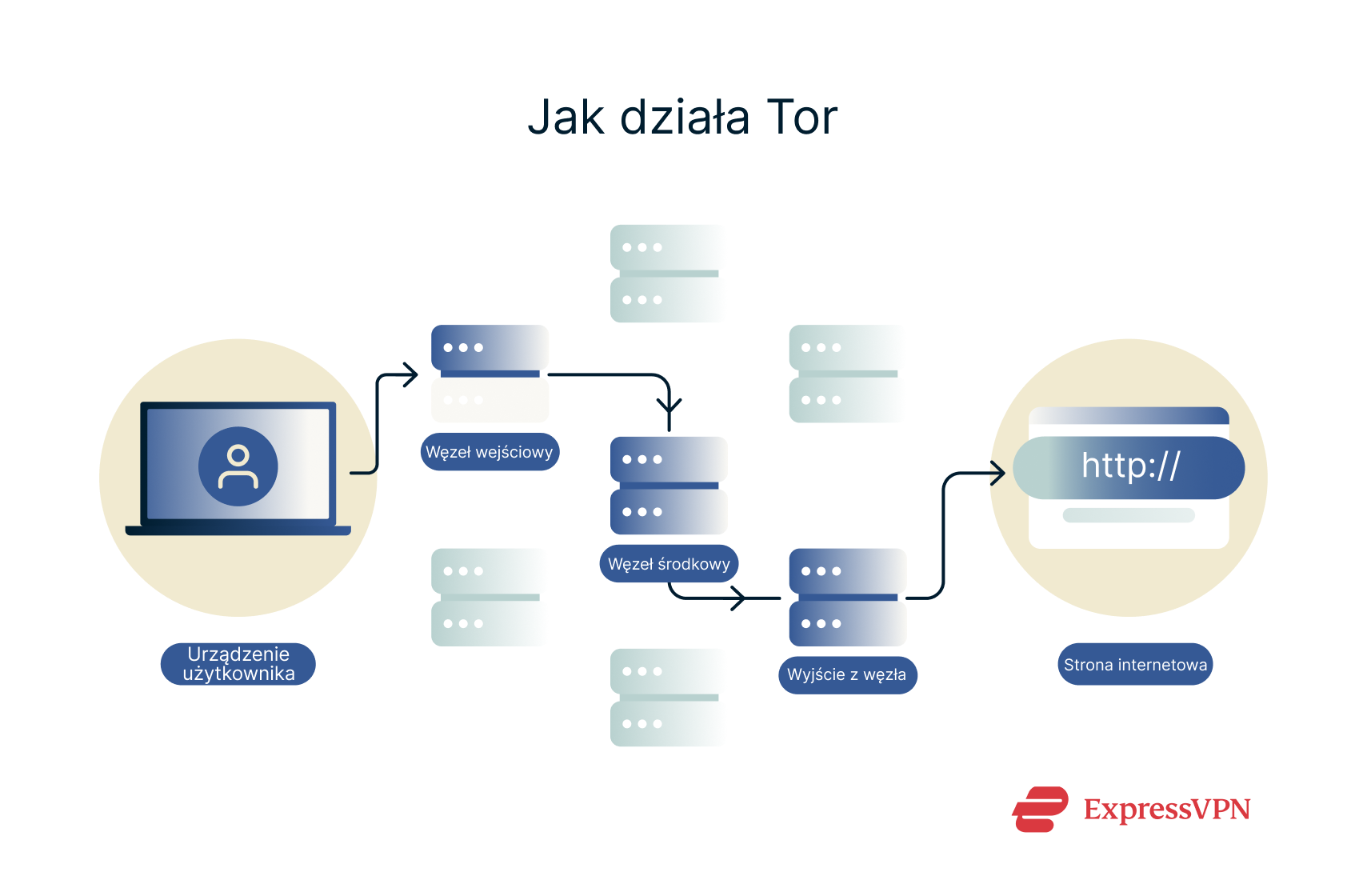

Sieć Tor

Tor kieruje ruch przez trzy przekaźniki obsługiwane przez wolontariuszy, dodając po drodze wiele warstw szyfrowania. Każdy przekaźnik zna tylko część trasy bezpośrednio przed nią i za nią, zachowując pełną ścieżkę w ukryciu. Utrudnia to dostawcy usług internetowych sprawdzenie, dokąd zmierza Twój ruch. Jednak Tor wymaga własnej przeglądarki i często jest zbyt wolny, aby wykonać jakiekolwiek czynności wykraczające poza podstawowe przeglądanie stron internetowych.

Serwery proxy

Serwer proxy działa jako pośrednik między Twoim urządzeniem a odwiedzanymi witrynami, zastępując Twój adres IP własnym. Ale w przeciwieństwie do VPN serwery proxy nie szyfrują ruchu. Oznacza to, że dostawca usług internetowych nadal może zobaczyć większość Twojej aktywności, w tym witryny, do których próbujesz dotrzeć.

Szyfrowany DNS

Zwykle żądania DNS, takie jak podczas wpisywania adresu internetowego, są widoczne dla dostawcy usług internetowych. Dzięki szyfrowanemu DNS żądania te są ukryte, co utrudnia dostawcy zorientowanie się, do których witryn próbujesz uzyskać dostęp. Jeśli używasz tylko zaszyfrowanego DNS (bez VPN), nie zaszyfruje to pełnego ruchu internetowego, ale może ograniczyć część tego, co widzi dostawca usług internetowych.

DNS-over-HTTPS (DoH)

DNS-over-HTTPS szyfruje zapytania DNS i wysyła je za pośrednictwem tego samego bezpiecznego protokołu używanego przez strony internetowe (HTTPS). DoH jest szeroko wspierany przez nowoczesne przeglądarki i dostawców DNS. Jednak podobnie jak inne metody szyfrowanego DNS, nie ukrywa ona pozostałego ruchu internetowego, a jedynie zapytania DNS.

Encrypted Client Hello (ECH)

Chociaż DoH i inne metody szyfrowania DNS ukrywają strony internetowe, które chcesz odwiedzić, dostawca usług internetowych często nadal może to wywnioskować na podstawie uzgodnienia TLS, które, jak wspomnieliśmy powyżej, ma miejsce po zakończeniu rozpoznawania DNS i połączeniu się klienta z adresem IP serwera strony internetowej, ale przed wymianą jakichkolwiek zaszyfrowanych danych (takich jak strona internetowa).

Podobnie jak rozpoznawanie domen, uzgadnianie TLS jest procesem wieloetapowym, ale liczy się dla nas to, że jego pierwszy krok, zwany Client Hello (który zasadniczo mówi serwerowi: „Oto co obsługuję; czy możemy uzgodnić, czego użyjemy do tego połączenia?”) zawiera nazwę strony internetowej, którą chcesz odwiedzić (SNI lub Server Name Indication) w postaci zwykłego tekstu. Tutaj właśnie do gry wkracza Encrypted Client Hello (ECH). Szyfruje SNI, tak że nie może być odczytany przez dostawcę usług internetowych.

ECH został domyślnie włączony w Firefoksie w wersji 119 i Chrome w wersji 117, które zostały wydane w 2023 roku. Jednak ponieważ, w przeciwieństwie do DoH i podobnie jak HTTPS, wymaga on również wdrożenia przez właścicieli stron internetowych, jego przyjęcie przebiega stosunkowo powoli. Aby w pełni wykorzystać jego zalety, strona internetowa musi być również hostowana w chmurowej sieci dostarczania treści (CDN), co nie jest możliwe do zrealizowania w przypadku wszystkich stron internetowych.

Wybór odpowiedniej usługi VPN, aby pozostać w ukryciu

Nie każdy VPN sprosta potrzebie zachowania prywatności Twojej aktywności online. Na co zwrócić uwagę i dlaczego:

- Brak logów i niezależne audyty polityki prywatności: ponieważ wybrany VPN będzie miał dostęp do informacji, które ukryłeś przed dostawcą usług internetowych, ważne jest, aby wybrać usługę VPN, której ufasz bardziej niż dostawcy usług internetowych. Godny zaufania VPN to usługa, która nie przechowuje historii przeglądania, adresu IP ani czasu sesji i może to potwierdzić raportami niezależnych audytów.

- Maskowanie: niektóre VPN oferują tryby, które sprawiają, że połączenie wygląda jak zwykły ruch internetowy, pomagając uniknąć blokad lub filtrowania. Dzięki ExpressVPN ta funkcja jest domyślnie włączona, niezależnie od serwera, z którym się łączysz.

- Prywatność i szybkość: więcej funkcji prywatności zwykle oznacza wolniejsze prędkości. Jednak dzięki protokołowi Lightway ExpressVPN nie musisz wybierać między prywatnością a szybkością, ponieważ został zaprojektowany tak, aby zapewnić jedno i drugie. Lightway wykorzystuje lekki kod i nowoczesne standardy kryptograficzne, aby szybciej nawiązywać bezpieczne połączenia, utrzymywać stabilność nawet w zawodnych sieciach i zużywać mniej baterii na urządzeniach mobilnych, a wszystko to bez narażania prywatności.

Często zadawane pytania: Często zadawane pytania dotyczące dostawców usług internetowych i usług VPN

Czy mój dostawca usług internetowych może mnie śledzić, jeśli korzystam z VPN?

Nie, dostawca usług internetowych nie może śledzić Twojej konkretnej aktywności online, jeśli korzystasz z VPN. Po połączeniu VPN szyfruje ruch internetowy i kieruje go przez zdalny serwer. Dostawca usług internetowych widzi, że jesteś połączony z VPN oraz adres IP serwera VPN, używany protokół i ilość przesyłanych danych. Nie widzi jednak odwiedzanych stron internetowych ani aplikacji, z których korzystasz.

Czy dostawca usług internetowych blokuje mój VPN?

To jest możliwe. Niektórzy dostawcy usług internetowych mogą blokować ruch VPN, identyfikując i ograniczając porty lub adresy IP powszechnie używane przez serwery VPN. Mogą również używać głębokiej inspekcji pakietów (DPI) do rozpoznawania protokołów VPN i zakłócania połączenia. Dzieje się tak zwykle w regionach o restrykcyjnej polityce internetowej lub w kontrolowanych sieciach, takich jak szkoły lub miejsca pracy. Jeśli połączenie VPN nagle się rozłączy lub nie uda się nawiązać połączenia, może to oznaczać, że dostawca usług internetowych blokuje je.

Czy VPN naprawdę ukrywają mój adres IP?

Tak, VPN-y ukrywają Twój prawdziwy adres IP, zastępując go adresem IP serwera VPN, z którym jesteś połączony. Kiedy korzystasz z VPN, strony internetowe i usługi online widzą tylko adres IP serwera VPN, a nie Twój. Dzięki temu Twoja tożsamość i lokalizacja pozostaną prywatne.

Czy mój dostawca usług internetowych może zobaczyć, jakie witryny odwiedzam za pomocą VPN?

Nie, dostawca usług internetowych nie widzi, które witryny odwiedzasz, gdy masz połączenie z VPN. Może wykryć, że korzystasz z VPN i może zobaczyć adres IP serwera VPN oraz ilość przesyłanych danych, ale konkretne witryny, do których uzyskujesz dostęp, zostaną ukryte.

Czy dostawca usług internetowych może zobaczyć moją historię pobierania?

Nie, dostawca usług internetowych nie widzi historii pobierania, gdy korzystasz z VPN. Dane są szyfrowane, więc chociaż dostawca usług internetowych może wykryć, że coś pobierasz i obserwować, ile danych jest przesyłanych, nie widzi, jakie pliki pobierasz ani skąd pochodzą.

Czy tryb incognito ukrywa aktywność przed moim dostawcą usług internetowych?

Nie, tryb incognito nie ukrywa Twojej aktywności przed dostawcą usług internetowych. Uniemożliwia tylko przeglądarce zapisywanie historii użytkownika i plików cookie na urządzeniu. Dostawca usług internetowych nadal może zobaczyć odwiedzane strony internetowe, ilość wykorzystywanych danych i inne szczegóły dotyczące Twojej aktywności.

Czy rząd może zobaczyć mój ruch VPN?

Rząd może być w stanie stwierdzić, że korzystasz z VPN, zwykle prosząc dostawcę usług internetowych o dane, ale nie widzi, co robisz w zaszyfrowanym tunelu. Twoja aktywność w sieci, pliki do pobrania i wyszukiwania pozostają ukryte, dopóki połączenie VPN jest aktywne i bezpieczne.

Czy korzystanie z VPN jest legalne w przypadku mojego dostawcy usług internetowych?

Legalność korzystania z VPN zależy od lokalnych przepisów, a nie od polityki dostawcy usług internetowych. W większości krajów nie ma ograniczeń dotyczących korzystania z VPN. Jednak w niektórych regionach usługi VPN są ograniczone, a dostawcy usług internetowych mogą być zobowiązani do zablokowania lub zgłoszenia ich użycia. Dla pewności zawsze sprawdzaj przepisy obowiązujące w kraju lub regionie, do którego podróżujesz.

Zrób pierwszy krok, aby chronić się online. Wypróbuj ExpressVPN bez ryzyka.

Pobierz ExpressVPN