Что такое IP-стрессер? Как работают бутеры DDoS?

IP-стрессеры — это инструменты, которые позволяют протестировать, насколько хорошо сеть справляется с большими объемами трафика. Их можно использовать как одно из средств киберзащиты. Правда, их помощью можно и намеренно перегружать сеть — этот процесс называется DDoS-атакой (Distributed Denial of Service). Тогда IP-стрессеры превращаются в DDoS-бутеры.

Из этого руководства вы узнаете все необходимое про IP-стрессеры и бутеры. Вы узнаете, что это за инструменты, в чем их различия, законно ли ими пользоваться. Мы также поделимся лучшими способами защитить себя и свой бизнес от DDoS-атак. Начнем!

Об IP-стрессерах и бутерах

IP-стрессеры в первую очередь — это инструменты тестирования стрессоустойчивости сети, но в руках злоумышленников они могут навредить. Бутеры же используются почти исключительно для запуска DDoS-атак. Прежде чем перейти к перечислению угроз, которые они несут в себе для вашей сети, давайте рассмотрим основные отличия между IP-стрессерами и бутерами, а также разные роли, которые они играют в вопросе киберзащиты.

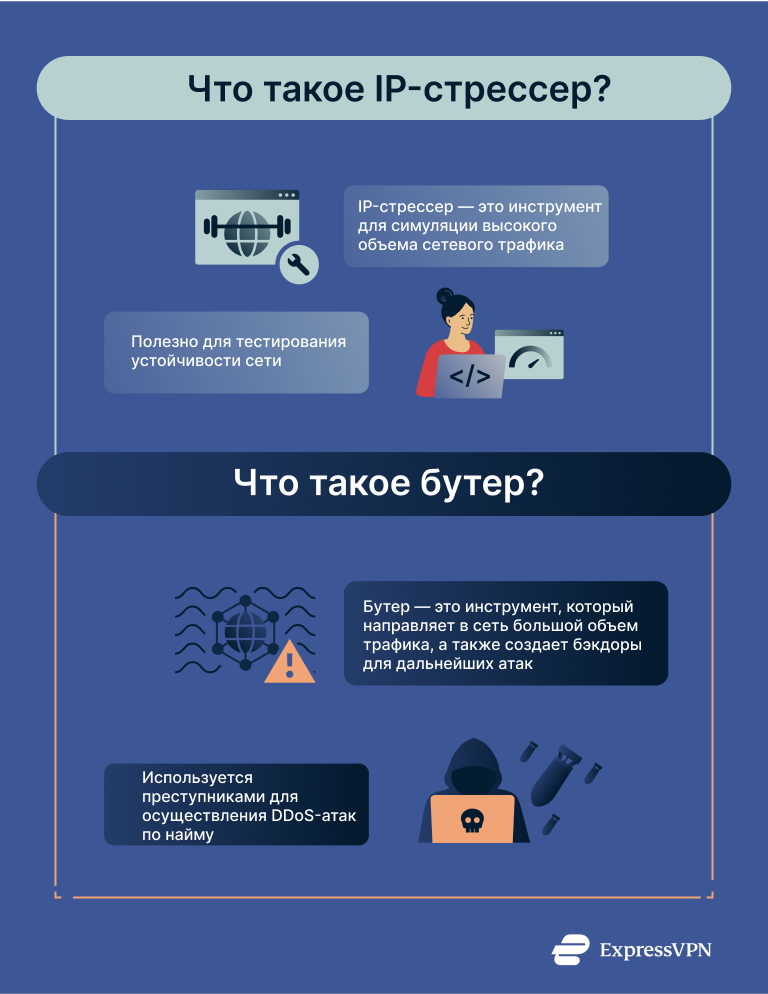

Что такое IP-стрессер?

IP-стрессер — это инструмент для симуляции высокого трафика в целевой системе. Обычно он служит для тестирования способности сервера выдерживать высокие нагрузки. Как правило, этим инструментом пользуются IT-специалисты, которым необходимо выявить сильные и слабые стороны сети, чтобы улучшить ее производительность.

В целом, IP-стрессеры предназначены для таких легитимных целей, но ими также могут воспользоваться злоумышленники, чтобы переполнить целевую сеть трафиком, запуская тем самым DDoS-атаку.

Как работает IP-стрессер?

IP-стрессер отправляет большие объемы трафика на целевой IP-адрес, перегружая его ресурсы. Цель состоит в том, чтобы имитировать условия высокой нагрузки и выявить слабые места в сети, которые можно улучшить или защитить. IP-стрессер можно рассматривать как инструмент, который имитирует DDoS-атаку. Увы, в случае злонамеренного использования он фактически запускает ее.

Что такое бутер (бутер DDoS)?

Бутер, или бутер DDoS, — это сервис для проведения DDoS-по-найму. Такой сервис отправляет огромные объемы неконтролируемого трафика в сеть с целью ее намеренной перегрузки. Обычно сервисом управляет один человек или группа людей, которым платят за запуск атак через сайт бутера. Бутеры почти исключительно используются в преступных целях и являются незаконными в большинстве стран.

Киберпреступники, которые управляют бутерами, используют для своих атак большие сети так называемых «зомби-устройств», взломанных хакерами с помощью вредоносного ПО или через уязвимости. Эти устройства объединены в так называемый «ботнет», то есть в сеть, которая направляет неконтролируемый сетевой трафик на жертву.

DDoS-бутеры часто рекламируются как инструменты для тестирования защиты сети, но на самом деле они не подходят для легитимного тестирования. В отличие от IP-стрессеров, которые лишь имитируют условия высокой нагрузки в контролируемой среде, бутеры запускают нерегулируемые атаки, которые нарушают работу сети или повреждают ее.

Как работает бутер-сервис?

Бутер-сервис сочетает в себе различные способы сетевых атак, включая ботнеты (сети частных компьютеров, зараженных вредоносным ПО, которые используются атак без ведома их владельцев) и DNS-амплификацию (в этом случае злоумышленник использует DNS-сервер, чтобы перегрузить трафиком целевую сеть).

Обычно злоумышленник платит оператору бутера за атаку на компанию или частное лицо, что позволяет нарушить их работу без каких-либо технических знаний.

Бутеры существуют уже давно, за эти годы они значительно эволюционировали. В прошлом хакерам приходилось использовать собственные серверы и направлять атаки через прокси-серверы. Это ограничивало возможности DDoS-атак, так как хакеры могли создавать лишь тот объем трафика, который был по зубам их устройствам. Сегодня же они могут воспользоваться дешевыми и легкодоступными бот-сетями для проведения гораздо более мощных атак.

Одним нажатием кнопки на главной панели бутера в сеть жертвы направится вредоносный трафик, который перегрузит защитные системы сети (файрвол и сетевую инфраструктуру) и нарушит интернет-соединение. Многие бутеры также используют программное обеспечение для создания бэкдоров в сети жертвы, упрощающих проведение последующих атак.

Зачем совершаются DDoS-атаки?

Вот основные экономические и психологические причины совершения DDoS-атак:

- Финансовая прибыль — самая очевидная причина. Злоумышленникам платят деньги за запуск атак. Также нередко хакеры сначала запускают DDoS-атаку, а затем требуют от жертвы заплатить за то, чтобы атака прекратилась.

- Урон репутации — операторы бутеров будут пытаться испортить репутацию человека или компании, безжалостно атакуя их с помощью DDoS-атак, чтобы вызвать сбои в работе сети. Так в течение периода сбоев сотрудники не смогут выполнять свою работу удаленно, станут невозможными новые продажи и так далее.

- Идеология — некоторые злоумышленники руководствуются убеждениями и вредят организациям или правительствам, чьи действия не одобряют с политической, социальной или экологической точки зрения. Это типично для хакеров-активистов, которые используют DDoS-атаки как акцию протеста против цензуры, жестокого обращения с животными или нанесения вреда окружающей среде.

- Месть — некоторые люди запускают DDoS-атаки, чтобы отомстить кому-то конкретному (школе, бывшему работодателю, соперникам или даже оппонентам в игре).

- Скука — есть и такие люди, которые запускают DDoS-атаки, просто чтобы развлечься. Иногда им просто хочется испытать свои технические компетенции. Иногда они хотят проверить на прочность систему защиты целевой сети. Глубокой мотивации может и вовсе не быть.

- Корпоративный саботаж — известны случаи, когда компании нанимали хакеров для саботажа своих корпоративных конкурентов с помощью разрушительных DDoS-атак. Например, известного хакера Дэниела Кея нанял недобросовестный сотрудник компании Cellcom, чтобы тот провел DDoS-атаку на конкурирующую компанию Lonestar. В результате был выведен из строя весь Интернет в Либерии.

- Кибервойна — хакеры, спонсируемые государством, или злоумышленники, действующие от имени той или иной страны, могут использовать DDoS-атаки для нарушения работы критически важной инфраструктуры или получения политических и военных преимуществ.

- Тактика отвлечения внимания — опытные злоумышленники иногда используют DDoS-атаки как дымовую завесу на поле боя: так они отвлекают внимание от других операций, например взлома систем или развертывания вредоносного ПО.

Юридический статус IP-стрессеров и бутеров

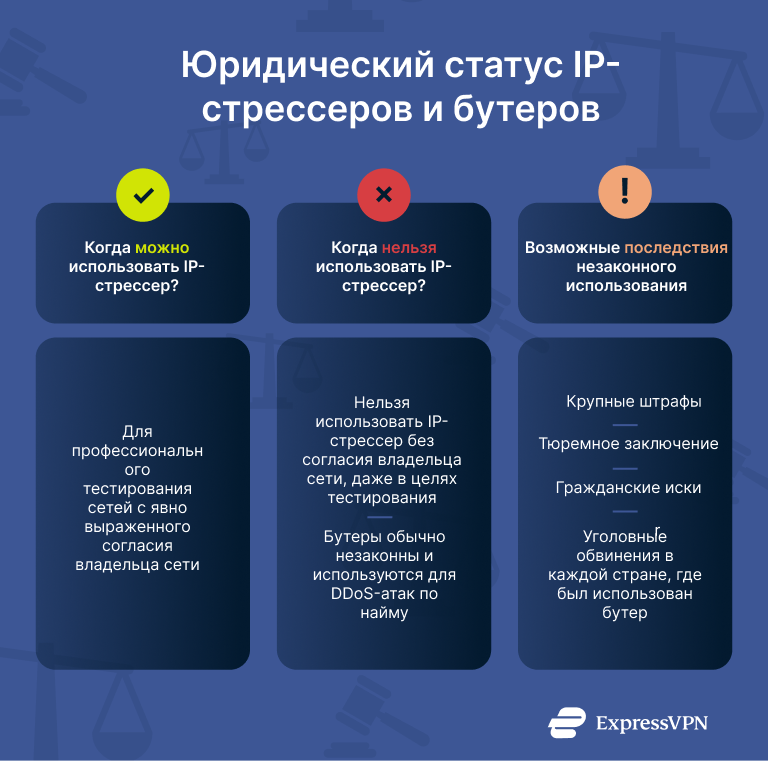

Наверняка вы задаетесь вопросом: законны ли вообще IP-стрессеры и бутеры? И что случится, если вы воспользуетесь таким инструментом? Законы в каждой стране свои, подчас разобраться в их хитросплетениях крайне сложно, но в большинстве случаев порядок такой: бутеры полностью незаконны, а IP-стрессеры можно использовать законно в четко регламентированных ситуациях.

Законно ли использовать IP-стрессеры?

IP-стрессеры по закону можно использовать только для тестирования сети и только с разрешения ее владельцев. Это означает, что вы можете проводить стресс-тестирование только своей собственной сети или сети, чей владелец дал вам явное письменное разрешение. Использовать их на сторонних системах без согласия незаконно. Как правило, IP-стрессеры должны использовать только IT-специалисты.

Законные основания для использования IP-стрессеров

IP-стрессеры дают ряд преимуществ экспертам или IT-специалистам, которые хотят протестировать сеть и имеют соответствующее согласие владельца сети. В этих обстоятельствах IP-стрессеры могут использоваться в следующих целях:

- Проведение стресс-теста сети. Профессионалы используют IP-стрессеры во время аудита компании для тестирования уязвимостей в сети. Стрессер покажет, как будет вести себя сеть в реальных ситуациях под напором трафика. С помощью данных, собранных во время работы стрессера, владелец сети может оптимизировать свои сервисы или усилить защиту.

- Изучение последствий DDoS-атаки. IT-команда может смоделировать DDoS-атаку, чтобы оценить эффективность своих средств защиты, проверить соответствие системы нормативным требованиям или подготовить ее к реальным атакам, которые могут привести к финансовым потерям или простою сервисов.

- Исследование кибербезопасности. Исследователи или «белые» хакеры могут воспользоваться стрессером, чтобы составить отчет об уязвимостях той или иной сети.

Какие последствия у незаконного использования IP-стрессеров и бутеров?

Конкретные наказания зависят от конкретной страны. В целом говоря, использование IP-стрессера или бутера может караться значительными штрафами, тюремным заключением и дорогостоящими гражданскими исками. В США даже принят закон, по которому виновный в тяжком киберпреступлении человек может лишиться права пользоваться компьютером.

Бутеры вполне возможно отследить. Примечателен пример Сергия Усатюка из Иллинойса. Его арестовали за оказание услуг DDoS-атак по найму, Министерство юстиции США (DoJ) приговорило его к тринадцати месяцам тюремного заключения. Детективам удалось установить его настоящую личность по цифровому следу: транзакции через PayPal и IP-адресу в журналах регистрации доступа.

Поскольку DDoS-атаки часто затрагивают системы в нескольких странах, злоумышленники могут подвергнуться международному преследованию. Правоохранительные органы по всему миру активно преследуют лиц, причастных к проведению DDoS-атак по найму. В некоторых случаях один и тот же хакер может быть привлечен к уголовной ответственности в каждой стране, где были использованы его инструменты.

Например, тот же Дэниел Кей (активный хакер, известный своими DDoS-атаками на несколько крупных компаний) был арестован в Великобритании и экстрадирован в Германию, где ему предъявили обвинения в атаке на Deutsche Telekom. Когда он отбыл свой срок наказания в Германии, его вернули в Великобританию, где посадили в тюрьму за атаку на компанию Lonestar.

Законы и нормативные акты, запрещающие использование бутеров

В США, Великобритании и многих странах ЕС действуют строгие законы, запрещающие работу бутеров. Например, в США использование или продажа бутеров нарушает Закон о борьбе с компьютерным мошенничеством и компьютерными злоупотреблениями (CFAA), а британский Закон о неправомерном использовании компьютерных технологий криминализирует несанкционированные атаки на компьютерные системы.

Какие риски несет использование IP-стрессеров и бутеров?

IP-стрессеры и бутеры несут серьезные риски не только для жертв DDoS-атак, но и для тех, кто этими инструментами пользуется. В них может быть скрыто вредоносное ПО, за их использование можно подвергнуться уголовному преследованию — вот что делает их такими опасными.

Угрозы безопасности и риск совершения киберпреступления

Бесплатные или нелицензионные IP-стрессеры и бутеры могут содержать разнообразные вредоносные программы, такие как шпионское ПО, бэкдоры или кейлоггеры. Эти инструменты могут использоваться не только для проведения атак, но и для кражи конфиденциальной информации у заказчика атаки.

ПО бутера всегда следует считать вредоносным. Оно является незаконным в большинстве стран, а бесплатные версии почти наверняка содержат вредоносный код.

Как с помощью IP-стрессера запускают DDoS-атаки

IP-стрессеры просто незаменимы при санкционированном тестировании сетей. Увы, они столь же часто используются для запуска DDoS-атак против компаний, частных лиц и игровых серверов. В теории, один злоумышленник может запустить сотни тысяч атак, которые обойдутся компаниям в миллионы долларов.

Злоумышленники часто используют стрессеры с сочетании с такими методами, как маскировка IP-адреса отправителя (IP-спуфинг) и DNS-амплификация. Они используют многоуровневый подход, чтобы нанести как можно больший ущерб.

Почему бутер-сервисы так трудно отследить?

Зачастую операторы бутеров скрываются за прокси-серверами, VPN, инструментами для маскировки IP и платежами в криптовалюте. Многие ведут свою деятельность в Дарквебе.

Из-за этого правоохранительным органам становится труднее их отследить, но это всё ещё возможно. А вот для обычного же человека отследить реальное местонахождение злоумышленника практически невозможно.

Законные альтернативы стресс-тестированию сети

Вместо IP-стрессеров или бутеров для оценки состояния сети организации можно использовать надежные инструменты для пенетрационного тестирования. Многие компании, занимающиеся кибербезопасностью, предлагают лицензионные услуги по стресс-тестированию, которые соответствуют всем местным законам и отраслевым стандартам.

Если компания хочет получить сертификат ISO/IEC 27001 (международно признанный стандарт для систем управления информационной безопасностью), настоятельно рекомендуется использовать услуги по тестированию на проникновение в рамках процесса оценки рисков.

Несмотря на то, что некоторые IP-стрессеры являются законными, их использование ограничено. Всегда безопаснее использовать проверенные профессиональные инструменты и услуги.

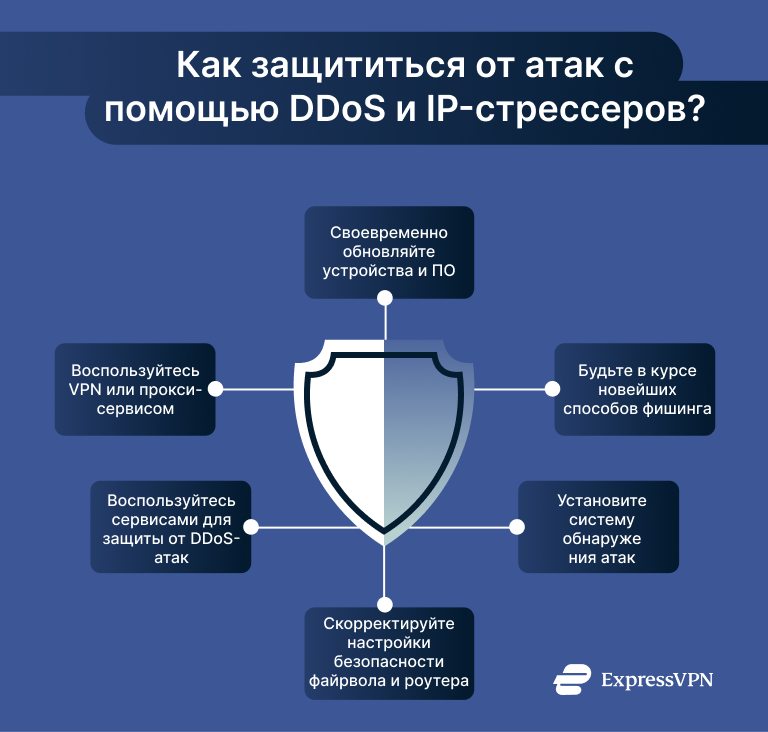

Как защититься от DDoS-атак и атак IP-стрессеров

Для защиты от DDoS-атак и атак с помощью IP-стрессеров вам потребуется сочетание проактивных мер защиты, мониторинга сети в режиме реального времени и специального программного обеспечения для защиты от DDoS-атак. Ниже мы вкратце опишем лучшие способы защиты системы.

Лучшие способы защиты от DDoS-атак (для частных пользователей)

Геймеры, стримеры и создатели онлайн-контента могут быть очень уязвимы для атак с помощью бутеров. Например, многие стримеры сталкиваются с постоянными DDoS-атаками со стороны онлайн-хейтеров. Это происходит ради того, чтобы отключить жертв от сети или лишить их возможности зарабатывать деньги в течение длительного периода времени.

Для защиты от DDoS-атак:

- Активируйте защиту (для геймеров и стримеров). Многие игровые платформы и интернет-провайдеры предлагают функции защиты от DDoS-атак или позволяют изменить IP-адрес в случае атаки.

- Используйте качественный файрвол и работающую комбинацию настроек безопасности своего роутера и файрвола. Правильно настроенный файрвол отслеживает входящий и исходящий трафик, блокирует неавторизованный доступ и потенциальные угрозы.

- Не показывайте никому свой IP-адрес. Не раскрывайте свой настоящий IP-адрес на общественных форумах, игровых серверах и стриминговых платформах. VPN особенно хорошо помогает избежать случайной утечки IP-адреса.

- Будьте в курсе современных способов фишинга. Хакеры часто используют фишинг или методы социальной инженерии, чтобы обманом заставить человека раскрыть свой IP-адрес. Будьте в курсе последних фишинговых атак и способов их предотвращения.

- Установите систему обнаружения атак (IDS). Такая система отслеживает угрозы в режиме реального времени и может обнаруживать потенциальные угрозы и реагировать на них до их эскалации.

- Воспользуйтесь сервисами защиты от DDoS-атак. Эти инструменты отфильтровывают вредоносные запросы до того, как они достигнут вашей сети, сводя к минимуму ущерб во время атаки.

- Своевременно обновляйте ПО и устройства. Регулярно обновляйте всё программное обеспечение, операционные системы и устройства, чтобы устранить известные уязвимости и усилить защиту в целом. Уязвимости на уровне ОС, если их не исправить, могут привести к сбою сетевого трафика или блокировке устройства, поэтому очень важно без промедления устанавливать последние обновления.

Лучшие способы защиты от DDoS-атак (для бизнеса)

Защитить бизнес или организацию гораздо сложнее, чем защитить отдельного человека. Хакеры постоянно ищут уязвимости в системах компаний, поэтому для защиты вашей организации необходимо применять многоуровневую стратегию. В крайних случаях DDoS-атаки могут вынудить компанию навсегда прекратить свою деятельность. Вот что можно сделать для защиты своего бизнеса:

- Воспользуйтесь облачными сервисами для защиты от DDoS-атак. Используйте надежный и эффективный сервис по защите от DDoS-атак, который поможет отфильтровать и поглотить атакующий трафик атаки, прежде чем тот достигнет вашей сети.

- Разработайте план действий на случай атаки. Вам стоит подготовить автоматические ответы и планы восстановления, чтобы минимизировать время простоя из-за атаки.

- Используйте ограничение скорости и фильтрацию трафика в своей сети. Настройка файрвола и сетевой политики таким образом, чтобы ограничить аномальные всплески трафика, может помочь смягчить последствия атаки.

- Внедряйте файрволы для веб-приложений (WAF). Такие файрволы защищают так называемый седьмой уровень сети (уровень приложений, на который направлена большая часть DDoS-атак), активно отслеживая и блокируя подозрительный трафик в режиме реального времени.

- Отслеживайте сетевой трафик в режиме реального времени. Использование систем обнаружения и предотвращения попыток вторжений (IDPS) может помочь обнаружить подозрительную активность и предотвратить атаки на сетевом уровне (уровень 3) и выше, блокируя их до того, как произойдет что-то серьезное.

- Работайте с интернет-провайдером для перенаправления трафика. Некоторые интернет-провайдеры предлагают услуги по смягчению DDoS-атак, направляя вредоносный трафик подальше от критически важной инфраструктуры. Не у всех интернет-провайдеров есть такие средства защиты, но всегда стоит это выяснить заранее.

- Пользуйтесь сетями доставки контента (CDN). CDN-сети корпоративного уровня помогают распределять трафик и снижают нагрузку на основные серверы, направляя запросы через собственную сеть серверов. Кроме того, многие CDN имеют встроенные функции защиты, в том числе системы защиты от DDoS-атак, которые помогают защитить сеть от крупномасштабных атак.

- Пользуйтесь методом рассылки Anycast. Если распределять трафик между несколькими серверами, то можно избежать появления единичных точек отказа за счет наличия резервных систем. Представьте, что есть здание, у которого несколько входов: если один из них заблокирован, люди смогут воспользоваться другими. Так и вы сможете смягчить последствия DDoS-атак, если сочетать этот способ с другими тактиками (фильтрацией трафика и сервисом смягчения последствий DDoS-атак). Но помните, что такая мера только перенаправляет трафик, но не блокирует вредоносный трафик.

Это действительно настолько сложная задача, насколько кажется на первый взгляд. Крупные организации должны сотрудничать с квалифицированными IT-специалистами, чтобы все конфигурации и используемые инструменты действительно были безопасными и эффективными.

Почему важно использовать VPN при защите от DDoS-атак

VPN-сервис скрывает ваш реальный IP-адрес, поэтому злоумышленникам становится значительно труднее проводить прямые атаки на основе IP-адреса, таких как бутеры или DDoS-атаки. Маскируя ваше реальное местоположение, VPN делает вас менее уязвимыми и мешает хакерам идентифицировать вас или получить доступ к вашей сети.

VPN также шифруют ваш интернет-трафик и направляют его через безопасные серверы, защищая ваши данные от перехвата или манипуляций. Некоторые VPN, такие как ExpressVPN, даже имеют встроенную защиту от DDoS-атак на своих серверах, которая сможет заблокировать небольшие атаки, прежде чем они дойдут до вас.

При этом сама по себе VPN-сеть не сможет остановить все DDoS-угрозы. Если хакеру удастся обнаружить ваш реальный IP-адрес, либо если он нацелится на сеть, к которой вы подключены, вам по-прежнему понадобятся специальные инструменты защиты от DDoS-атак. VPN может скрыть ваше местоположение, но не может предотвратить уже начавшуюся атаку.

Как ExpressVPN предотвращает отслеживание по IP и атаки с подменой IP

Когда вы подключаетесь к ExpressVPN, ваш настоящий IP-адрес заменяется IP-адресом VPN-сервера, поэтому ваша сеть скрывается от потенциальных злоумышленников. ExpressVPN использует общие IP-адреса, то есть множество пользователей подключаются к Сети через один и тот же сервер. Благодаря этому становится значительно труднее связать отдельные онлайн-действия с конкретным человеком.

Кроме того, серверы ExpressVPN имеют встроенную защиту от DDoS-атак, которая помогает справляться с небольшими атаками. Эта система не может блокировать более крупные и продолжительные атаки, но она может помочь уменьшить ущерб.

Наконец, функция экстренного отключения от Интернета ExpressVPN автоматически блокирует доступ к Сети в случае разрыва VPN-соединения, предотвращая утечку вашего реального IP-адреса.

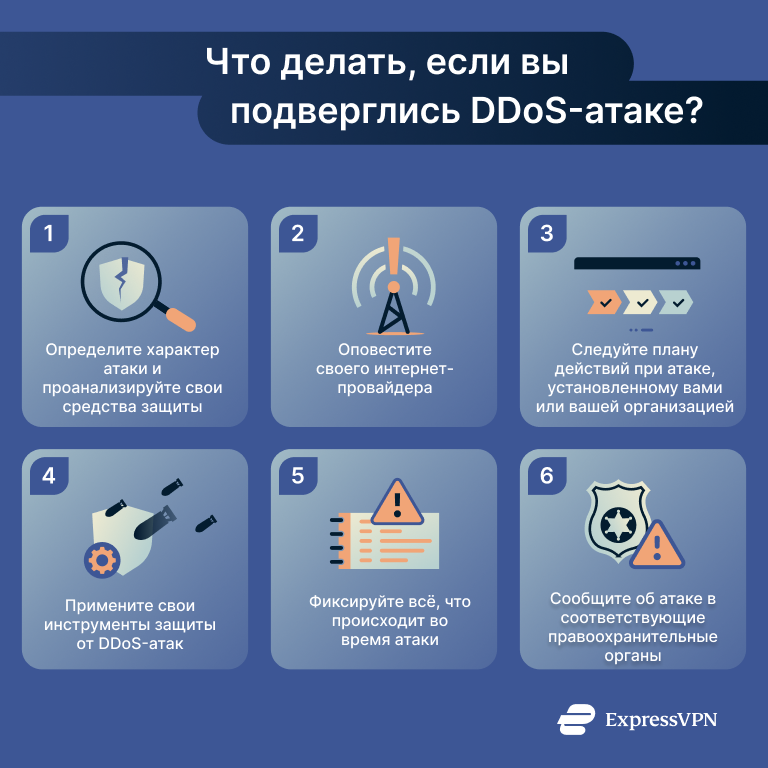

Что делать, если вы подверглись DDoS-атаке

На DDoS-атаки следует реагировать незамедлительно, так как они могут нанести серьезный ущерб вашей сети, если не принять оперативные меры. Вот что нужно делать, если вы стали жертвой такой атаки:

- Определите характер атаки и проанализируйте свои средства защиты. Сначала определите, что происходит. Затем оцените масштаб атаки, чтобы понять, достаточно ли вашей защиты. Проанализируйте свои текущие средства защиты, включая план реагирования на угрозы безопасности, меры по смягчению последствий DDoS-атак и защиту DNS.

- Оповестите своего интернет-провайдера. После того, как вы подтвердите наличие DDoS-атаки, сообщите об этом своему интернет-провайдеру. Многие провайдеры предлагают инструменты для смягчения последствий DDoS-атак, которые могут помочь минимизировать ущерб, нанесенный во время атаки.

- Следуйте плану действий при атаке, установленному вами или вашей организацией. Все члены команды должны правильно следовать плану реагирования на инциденты, если он есть в компании. Таким образом, все будут на одной волне в отношении коммуникаций и стратегий противодействия DDoS-атакам.

- Примените свои инструменты защиты от DDoS-атак. Используйте доступные вам средства защиты, включая постоянно действующие инструменты защиты от DDoS-атак, облачные средства защиты от DDoS-атак или любое уникальное программное обеспечение, которое используете вы или ваша организация.

- Фиксируйте всё происходящее. Регистрируйте в журналах всё, что происходит. В будущем они могут быть использованы для поиска уязвимостей или правоохранительными органами для поиска и ареста хакера, стоящего за атакой. Однако имейте в виду, что ведение записей может усилить нагрузку на вашу сеть в случае крупной атаки.

- Сообщите об атаке в правоохранительные органы. Наконец, сообщите о происшествии в соответствующие органы вашего региона, чтобы они могли начать расследование деятельности хакера.

Практические примеры

Ниже приведены несколько ярких примеров использования IP-стрессеров и бутер-сервисов в DDoS-атаках и последующих юридических последствий.

Известные DDoS-атаки с помощью IP-стрессеров и бутеров

Хакеры использовали стрессеры и бутеры для тысяч атак по всему миру, руководствуясь разными целями: от получения прибыли до срыва работы определенных сервисов или в рамках более крупных онлайн-акций хакеров-активистов. Вот несколько конкретных примеров:

- DDoS-атака на серверы Spamhaus (2013). Крупнейшая и печально известная DDoS-атака на серверы Spamhaus, международной организации, которая отслеживает и публикует списки IP-адресов и доменов, связанных с вредоносной деятельностью. Атака была совершена российской группой хакеров, которой не нравилась деятельность компании Spamhaus, но главным виновником оказался подросток-хакер из Лондона. Он был приговорен к 240 часам общественных работ.

- Сервис DDoS-атак по найму vDOS (2012-2016). Один из самых известных сервисов, предоставляющих услуги DDoS-атак, vDOS, осуществил более двух миллионов атак по всему миру. Сервис управлялся двумя подростками из Израиля, которые заработали сотни тысяч долларов, прежде чем правоохранительные органы заблокировали его. Операторы были приговорены к общественным работам и оштрафованы, а власти вернули более 175 000$.

- WebStresser (2018). WebStresser стал одной из самых продуктивных платформ DDoS-атак по найму в истории (более 136 000 зарегистрированных пользователей и миллионы запущенных атак). Несколько преступников были арестованы, а 250 пользователей сервиса также столкнулись с судебным преследованием за нанесенный ущерб.

- Quantum Stresser (2012-2018). Еще один крупный бутер-сервис, Quantum Stresser, имел более 80 000 пользователей и через него было запущено более 50 000 атак только в 2018 году. Оператора Quantum Stresser поймали в 2018 году, а в 2020 году приговорили к 4-5 годам условного срока и 6 месяцам общественных работ. Такой мягкий приговор был обусловлен плохим состоянием здоровья оператора.

- DDoS-атаки на российские медиа (продолжаются). После начала российско-украинского конфликта хакеры-активисты начали запускать DDoS-атаки на российские СМИ и правительственные сайты.

- Масштабные атаки на игровые платформы (продолжаются). Игровые сервисы, такие как Xbox Live, PlayStation Network и Steam, уже давно являются целями DDoS-атак. Хакеры также нацеливаются на конкретные игровые компании. Например, в 2023 году хакеры нарушили работу серверов Blizzard Entertainment и заблокировали доступ к играм, включая Overwatch 2 и Diablo 4.

ЧаВо: IP-стрессеры и DDoS-бутеры

Могут ли правоохранительные органы отследить атаки с помощью IP-стрессеров?

Каковы законные основания воспользоваться IP-стрессером?

Каковы юридические последствия для операторов бутер-сервисов?

Как лучше всего защититься от бутер-атак?

VPN также поможет скрыть ваш IP-адрес, что в первую очередь затруднит злоумышленникам поиск вашей сети. Но, если атака уже началась, это не поможет.

Какие самые распространенные виды атак на базе IP?

Какие виды атак могут осуществить бутер-сервисы?

Как подмена IP-адресов связана с DDoS-атаками?

Для чего хакеры используют стрессеры?

При этом обычно предпочтение отдается бутерам, поскольку они специально созданы для доставки огромных объемов неконтролируемого трафика. В основном, если хакер хочет запустить DDoS-атаку, он использует бутер.

Есть ли бесплатные IP-стрессеры?

Что делать, если моя система подверглась атаке IP-стрессера?

Не платите хакерам деньги. Если они шантажируют вас, нет никакой гарантии, что они действительно прекратят свои действия после того, как получат от вас деньги.

Может ли VPN защитить от DDoS-атак?

Сделайте первый шаг и защитите себя в Сети. Начните работу с ExpressVPN без риска.

Получить ExpressVPN